Sonbahar Yaratıcıları Güncelleme Windows 10 çeşitli yeni özellikler getiren ve bunlardan biri geri dönüşüdür Demand-On onedrive Files veya On Demand buluttaki depolama alanıdır sizin onedrive arasında bir bütünleşme, başka bir şey değildir, ve , Windows 10. So ile PC, nasıl öğrenme konusunda hiç bu aracın en iyi şekilde?

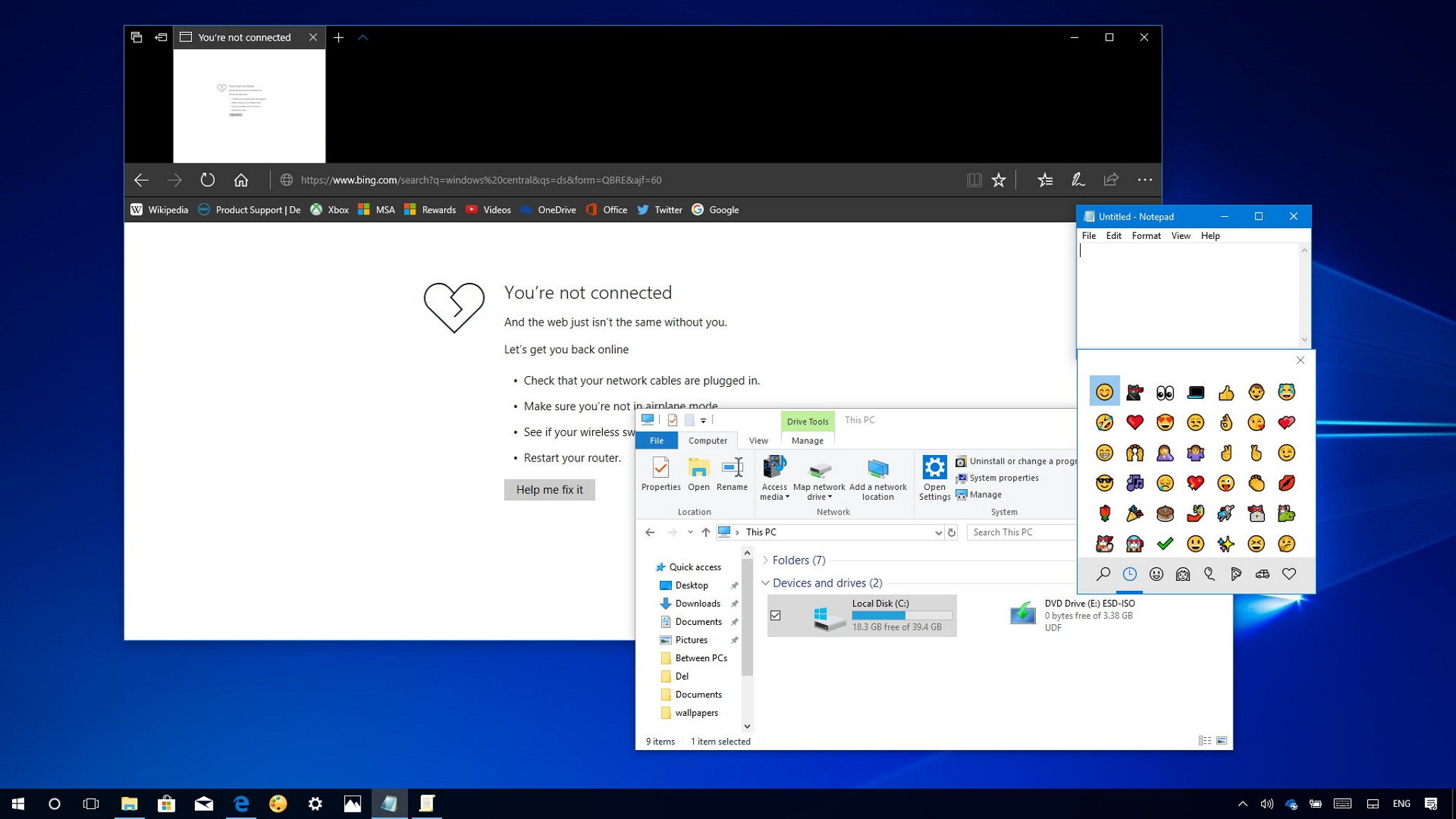

Yapılacak ilk şey için nerede belirlemek onedrive Talebi PC'nizde. Bu çok basit. Windows Dosya Yöneticisini açın ve onedrive klasör zaten var olduğunu görüyoruz. Ona tıklayın ve sistem hizmeti yapılandırabilirsiniz yeni bir pencere açılacaktır.

Bu bölümü kurmak çok basittir. Microsoft hesabınızı (e-posta ve şifreniz) girin ve işlemi tamamlayın. Ardından sistem, makinenize "OneDrive" klasörü oluşturacaktır. Konumu seçin veya program önerisini takip edin ve İleri'yi tıklayın.

Klasör oluşturuldu, OneDrive ile paylaşacağınız dosyaları seçme zamanı geldi. Bunlar yerel olarak ve Bulut ortamında sunulacak.

Her şey kurulduktan sonra, dosyalarınızı OneDrive klasörünüze eklemek çok kolaydır. Kopyalama ve yapıştırma gibi özellikler veya dosyaları sürükleyin normal çalışıyor. Yerel olarak yalnızca mevcut olan bulut dosyalarıyla ve dosyalarıyla uğraşacağınız dışında, Windows Gezgini'ni kullanarak dosyalarınızı nasıl yöneteceğiniz hakkında bilgi edinin.

Kaçırmamanız gereken bir özellik Cloud dosyalarınızı başkalarıyla paylaşma seçeneğidir; bu nedenle dosyayı sağ tıklatarak dosyalarınızı başkalarıyla paylaşmak için seçenekleri açabilirsiniz. Yalnızca belirli bir dosya değil, Paylaşılan Klasörler bile oluşturabilirsiniz.

Klasörler başarıyla senkronize edildi. Yeşil simge, dosyanın başarıyla senkronize edildiğini ve yerel olarak ve ayrıca Bulut'da olduğunu gösterir

İlginç olan, yönetimin tersi olarak çalışması, diğer bir deyişle, dosyalarınızı OneDrive'da yönetebiliyor ve değişiklikler Windows 10 PC'nizde görüntülenecek (Güz Oluşturan Güncellemelerinin kurulmasını gerektiriyor).

Kurulduktan sonra, her şeyi nasıl yöneteceğiniz konusunda biraz daha bilgi edelim.

Dosyalarınız Dosya Gezgini'nde aşağıdaki durumlara sahip olacak:

Yalnızca çevrimiçi dosyalar

Yalnızca çevrimiçi dosyalar bilgisayarınızda yer kaplamaz. Her dosya için yalnızca Dosya Gezgini'nde bir bulut simgesi göreceksiniz, ancak siz onu açana kadar dosyayı cihazınıza indirmeyeceksiniz. Dosyaları çevrimiçi ancak cihazınız İnternet'e bağlı değilse açamazsınız. Yerel olarak mevcut dosyalar

Bir dosyayı yalnızca çevrimiçi olarak açtığınızda, dosyanız cihazınıza indirilir ve yerel olarak kullanılabilir bir dosya haline gelir. Yerel olarak erişilebilir bir dosyayı, Internet erişimi olmaksızın istediğiniz zaman açabilirsiniz. Daha fazla yere ihtiyacınız varsa, dosyayı sadece çevrimiçi olarak değiştirebilirsiniz. Dosyayı sağ tıklayın ve "Alanı Sil" i seçin. Dosyalar her zaman kullanılabilir

Yalnızca "Bu cihazda daima bulundurun" olarak işaretlenen dosyalar, beyaz onay işaretli yeşil daireye sahiptir. Bu dosyalar cihazınıza indirilir ve yer kaplar, ancak çevrimdışı olduğunuzda bile sizin için orada kalırlar.

İsteğe Bağlı Dosyaları Etkinleştirme ...

İsteğe bağlı dosyalar, Windows masaüstü uygulamaları ve Microsoft Store uygulamaları da dahil olmak üzere, şu anda kullandığınız tüm uygulamalarla çalışır. Buna ek olarak, isteğe bağlı dosyalar, tüm kişisel ve çalışma dosyalarınızla ve OneDrive ve SharePoint Online gibi takım sitelerinde çalışır.

Cihazınızda OneDrive'a bağlandığınızda:

- Görev çubuğunun en sağındaki bildirim alanındaki OneDrive beyaz veya mavi bulut simgesini sağ tıklatın .

( OneDrive simgesini görmek için bildirim alanının yanındaki Gizli simgeleri göster oku tıklatmanız gerekebilir . Simge bildirim alanında görünmüyorsa, OneDrive çalışmıyor olabilir. Başlat'ı tıklayın , yazın onedrive arama kutusuna tıklamanız onedrive arama sonuçlarında.)

- Ayarları açan dişli çark simgesini tıklayın .

- Ayarlar sekmesinde , Boşluk Kaydet kutusunu işaretleyin ve kullandığınız dosyaları indirin .

Çevrimdışı veya yalnızca çevrimiçi olarak kullanılacak bir dosya veya klasörü işaretleme ...

- Bir dosyayı veya klasörü sağ tıklatın.

- Seç hep bu cihazı tutmak veya yer açmak .

NOTLAR:

- Çevrimiçi veya başka bir cihazda oluşturulan yeni dosyalar veya klasörler, yalnızca maksimum alanı kurtarmak için çevrimiçi olarak görünür. Bununla birlikte, bir klasörü "Her zaman bu cihazda sakla" olarak işaretlerseniz, o klasördeki yeni dosyalar cihazınıza her zaman olduğu gibi indirilir.

- Bir klasör yalnızca çevrimiçi ise, yine de o klasördeki dosyaların her zaman kullanılabilir olduğu şekilde işaretleyebilirsiniz.

Cihazınızda gizlenecek bir klasör seçin

Bazen bir klasörün gizlilik nedeniyle bir cihazda görünmediğinden emin olmak isteyebilirsiniz. Örneğin, çalışan bir bilgisayardaki özel bir klasörü gizlemek isteyebilirsiniz. İşte bunu yapmak için.

- Görev çubuğunun en sağındaki bildirim alanında OneDrive mavi bulut simgesini tıklayın .

- Eylem Merkezi'nde Ayarlar dişli çark simgesini seçin .

- Klasörleri seçmek istediğiniz yerin yanında Klasörleri Seç'i tıklayın .

- Bu cihazda devre dışı bırakılmasını istediğiniz klasörün yanındaki onay kutusunun işaretini kaldırın.

İnternet'e bağlı olan herhangi bir bilgisayardan veya Windows Phone, iOS ve Android için mevcut olan resmi OneDrive uygulaması aracılığıyla bile OneDrive içeriğine erişebileceğinizi unutmayın.

Örneğin, birden fazla aygıta sahip olduğunuzda ve dosyalarınızın hepsinde bulunması gerekiyorsa, her aygıt için her dosyanın bir kopyasını alan boşa harcamayı istemiyorsanız, OneDrive On Demand günlük olarak çok yararlı olabilir. Başka bir yardımcı program, çok az dahili belleği olan ve bulut hizmetlerine odaklanan daha modern bir dizüstü bilgisayar olan CloudBooks gibi az dahili belleğe sahip bir aygıta sahip olanlar içindir. Kısacası, yeniliği kullanmanın çeşitli yollarını belirtebiliriz, ancak her birinin gereksinimi hizmetin açıklığa kavuşturulmasını anlatacaktır.

32 sonuçtan 11 ile 20 arası

-

25.10.2017, 12:57 #11

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

-

25.10.2017, 12:58 #12

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Bu ayın 24'ünde Microsoft, gelişmiş düzenle ilgilenen profesyoneller için ücretsiz bir mini kurs sunacak . Araç Microsoft Visio olacak ve ders yöntemi web seminer aracılığıyla yapılacaktır. Kursla ilgili resmi bildirim ve onun hakkında daha fazla bilgi için aşağıya bakın.

Şirketinizin verimliliğini artırmak için size her zaman en iyi araç ve çözümleri sunma arayışı, önümüzdeki süreçte buharı gidermektedir ! Size özel iş bölümlerini ve işlevleri destekleyen çözümler sunan gelişmiş diyagram uygulama Microsoft Visio hakkında her şeyi öğretecek benzersiz bir web seminerini hazırladık .

İş, mühendislik ve operasyon yöneticileri, insan kaynakları ve bilgi teknolojisi profesyonelleri, Visio'nun sunduğu özellik belgelerinden şema uyumluluğuna kadar birçok özelliği kullanabilir.

Bu web seminerinde, temel seviyeden en gelişmiş Office'e kadar olan profesyoneller için, diğer faaliyetlerin yanı sıra aşağıdakilerin oluşturulması da ele alınmaktadır:

⢠Akış Şemaları;

⢠Şebeke diyagramları;

⢠Organizasyon şemaları;

⢠Düşük bitkiler;

⢠Mühendislik projeleri

Ne zaman: 10/24 saat 10 : 00'da

Konuşmacı: Heber Lopes - Sistem Mühendisi ve Microsoft MVP (En Değerli Profesyonel). Heber böyle Embraer, Vale, Deniz Kuvvetleri, Tenaris'ten, Safran ve diğerleri gibi şirketlerinde çeşitli projelerde mimari çözümleri sorumlu Bilgi Teknolojisi, alanında faaliyetleri ile 1998 yılından bu yana Sistem Mühendisi olduğunu. Verimlilik Çözümleri ve Proje Yönetimi'nde güçlü tecrübe, olayları tutma, makale yazma ve bölgedeki bilgiyi yaygınlaştırma eğitimi.

Kaydolmak için [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] tıklayın .

-

25.11.2017, 16:22 #13

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Dikkat Windows 10 kullanıcıları! Microsoft, Windows 10'un çeşitli sürümleri için yeni toplu güncelleştirmeleri yayımlamıştır.

İşte bir tane.

Windows 10 Sürüm 1511 (KB4052232 - OS Build 10586.1177) - Bazı düzeltmeler arasında, bu güncelleştirme

Microsoft JET db engine-based uygulamalarının Excel dosyaları oluşturmada başarısız olmuş olan sorunu giderir.

Windows 10 Sürüm 1703 (KB4049370 - OS Yapı 15063.675) - Bu sürüm, bazı Yüzey modellerinde siyah ekran yaratan hatayı giderir.

Windows 10 Sürüm 1607 ve Windows Server 2016 (KB4052231 OS Yapısı 14393.1797) - çeşitli düzeltmelerde de hizmet vermiştir.

-

7.01.2018, 20:37 #14

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Windows 10 işletim sistemi içerisinde yer alan Fotoğraflar uygulamasıbirçok yeni özelliğe kavuşmaya hazırlanıyor. İşte, Microsoft tarafından Windows 10 Fotoğraflaruygulamasına getirilecek büyük güncellemenin [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız].

Windows 10 Fotoğraflar için büyük güncelleme!

Microsoftun Fotoğraflar uygulaması için dahili test süreci içerisinde üzerinde çalıştığı yeni özellik ve geliştirmeler oldukça kayda değer. Öncelikle yeni sürüm ile birlikte fotoğraf görüntüleyicinin güncelleneceğini belirtelim. Bundan böyle alt tarafa eklenen alanla önceki ve sonraki fotoğrafları da görmeniz mümkün olacak. Böylece kullanıcılar hızlıca geçiş yapabilecek ve görüntülemek istediği fotoğrafı daha çabuk seçebilecek.

Windows 10 Fotoğraflar için 3 boyutlu araçlar ve animasyonlar da kullanıcıların oldukça hoşuna gidecek. Yeni 3 boyutlu efektler ekle ve animasyonlu metin ekle seçenekleri sayesinde kullanıcılar, fotoğraf ve videolara 3 boyutlu efekt ve animasyonlu metin ekleyebilecek.

Windows 10 Fotoğraflar için 3 boyutlu araçlar ve animasyonlar da kullanıcıların oldukça hoşuna gidecek. Yeni 3 boyutlu efektler ekle ve animasyonlu metin ekle seçenekleri sayesinde kullanıcılar, fotoğraf ve videolara 3 boyutlu efekt ve animasyonlu metin ekleyebilecek.

Microsoftun 3 boyutlu nesne paylaşım sitesi Remix3D ile sağlanacak entegrasyon sayesinde, uygulama içinden siteye doğrudan erişebileceksiniz. Bu sayede 3 boyutlu modellerseçip hemen kullanabileceksiniz. Yeni ikon animasyonları ile ikonlar üzerine geldiğinizde de küçük animasyonlar göreceksiniz. Ayarlar içerisindeki Herkes için arama geliştirmeye yardımcı olma seçeneği ise şirketin arama ile bağlantılı bilgiler toplamasına ve bu sayede işlevi geliştirmesine katkıda bulunacak.

Bunlar dışındaki ufak değişiklikler arasında ise; yeni karşılama ekranı, geliştirilmiş Kaydet sayfası, fotoğraf ve video arama için geliştirmeler, video düzenleme sayfasında geliştirmeler, oluşturduklarınızı OneDrive bulut depolama servisine kaydetme yer alıyor.

Bunlar dışındaki ufak değişiklikler arasında ise; yeni karşılama ekranı, geliştirilmiş Kaydet sayfası, fotoğraf ve video arama için geliştirmeler, video düzenleme sayfasında geliştirmeler, oluşturduklarınızı OneDrive bulut depolama servisine kaydetme yer alıyor.

Bu yeniliklerin tüm kullanıcılar için ne zaman sunulacağı hakkında şu an için herhangi bir bilgi bulunmuyor.

-

7.02.2018, 10:01 #15

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]

Windows 10un Redstone 4 kod adlı güncellemesinin piyasa adı ortaya çıktı.

Microsoftun çeşitli özellikler ekleyerek bir süredir Insider kullanıcılarıyla test ettiği Windows 10 Redstone 4 güncellemesinin asıl adı Insider Preview sürümünde ortaya çıktı. Yeni sürümün piyasaya çıkış adı Spring Creators Update olacak.

Windows 10un büyük güncellemelerinin isminde daha önce de mevsim adı kullanılmıştı, mesela Fall Creators Update gibi. Microsoft, yeni sürümünde de bu geleneğini sürdürecek.

Yeni isim, Insider kullanıcılarına verilen Bug Bash görevlerinde görüntülendi. Şubat ayı için Windows Defender görevi alan Insiderlar, alt kısımdaki açıklamada Redstone 4 yerine Spring Creators Update adının kullanıldığını gördü.

Yeni güncellemeyle birlikte Windows 10a ve bileşenlerine [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]. Sürümün, önümüzdeki aylarda yayınlanması bekleniyor.

-

9.02.2018, 12:45 #16

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]

Windows Defender yazılımı da bu sürümde güncellenerek Windows Security adını alıyor.

Microsoft, [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] olarak isimlendirdiği yeni büyük güncellemesi için Insider sürümlerini güncellemeye devam ediyor. Yeni Redstone 4 Insider Preview 17093 sürümü çok sayıda yenilik getiriyor.

Güncellemeyle birlikte Oyun Çubuğu kısmında temalar dahil olmak üzere bazı geliştirmeler yapılıyor. Hata tanılama kısmı yenilenirken, kullanıcılar bundan böyle istedikleri takdirde gönderilen hata verilerini Microsoft sunucularından silebilecekler.

17093 sürümü, grafik ayarlarında da yenilikler sağlıyor. Çoklu GPUya sahip bilgisayarlar için ekstra ayar seçenekleri sunan yeni sürüm, HDR video ayarları için de yeni bir menüye sahip. Ayrıca Windows 10 S kullanıcıları, Authenticator uygulaması aracılığıyla bilgisayarlarına şifresiz giriş yapabilecekler.

Windows 10un Gözle Denetim özelliğinin yanı sıra, güvenlik bileşeni Windows Defender, yenilenerek Windows Security adını aldı. Edge tarayıcısının tam ekran modu iyileştirildi ve yazdırma işlevi elden geçirildi. Bluetooth cihazların bağlantısı, tek fare tıklamasıyla gerçekleştirilebilir hale getirildi.

Yeni sürüm, hızlı döngüdeki Windows 10 Insider kullanıcıları için yayınlandı. Diğer taraftan Microsoftun bir sonraki Redstone 5 güncellemesi için çalışmalara şimdiden başladığı söyleniyor.

-

28.02.2018, 15:14 #17

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Tüm dünyadaki içerdekilere dikkat edin! Microsoft, halen Redstone 4'ün bir parçası olan 17110 yapısını piyasaya sürdü. Availability, yalnızca Fast Ring modunu tercih edenler içindir.

17110 numaralı yapıdaki yenilikler neler?

Şirketler şimdi özellikleri yükseltirken özel eylemler gerçekleştirebilir: RS4'te, şirketinizin yapılandırmayla eşzamanlı olarak kendi özel eylemlerini / komut dosyalarını yürütmesine izin verecek yeni bir özellik ekliyorlar. Kurulum, iki adet kontrollü yükseltme aşaması sırasında preinstall.cmd veya precommit.cmd kullanılarak özel eylemler gerçekleştirecektir:

- Ön kurulum: Bu, tüm sistem ve cihaz uyumluluğu kontrollerini gerçekleştirmeden hemen önce olurdu.

- Önceden taahhüt: Bu, sistem çevrimdışı aşamada yeniden başlatılmadan önce olurdu.

Kur, gelecekteki güncelleştirmeler için komut dosyalarını da taşır. Bir güncelleştirme hatası veya geri alma durumunda, bir özel durum işlemleri gerçekleştirmek veya önceki özel komut dosyalarından eylemleri geri almak için bir failure.cmd komut dosyası kullanılabilir.

Çalıştır (Taşı):

Kod:

- C: \ Windows \ System32 \ güncelleme \ çalıştır \ <GUID> \ preinstall.cmd

- C: \ Windows \ System32 \ güncelleme \ çalıştır \ <GUID> \ precommit.cmd

- C: \ Windows \ System32 \ güncelleme \ çalıştır \ <GUID> \ failure.cmd

- C: \ Windows \ System32 \ güncelleme \ çalıştır \ <GUID> \ reflectdrivers \ foo.inf

- C: \ Windows \ System32 \ güncelleme \ çalıştır \ <GUID> \ reflectdrivers \ foo.sys

Bir kez koş (göç etmeyin):

Kod:

- C: \ Windows \ System32 \ güncelleme \ runonce \ <GUID> \ preinstall.cmd

- C: \ Windows \ System32 \ güncelleme \ runonce \ <GUID> \ precommit.cmd

- C: \ Windows \ System32 \ güncelleme \ runonce \ <GUID> \ failure.cmd

- C: \ Windows \ System32 \ update \ runonce \ <GUID> \ reflectdrivers \ bar.inf

- C: \ Windows \ System32 \ güncelleme \ runonce \ <GUID> \ reflectdrivers \ bar.sys

[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]

Firmalar sistem bağlamında postrollback komut dosyalarını gerçekleştirebilir: geri alma yönetici ayrıcalıklarına sahip sonra kullanıcının önce oturum açtığında, geçerli komut / çalıştırmak postrollback. Birçok şirketten çalışanlarının çoğunun yönetici ayrıcalıklarına sahip olmadığı konusunda yorum aldık. RS4 ile, / postrollback komut dosyalarının yönetici veya sistem bağlamı bağlamında çalıştırılmasını sağlıyoruz.

Mevcut anahtar / geri gönderme davranışını değiştirmiyorlar. Bunlar, hangi bağlamda komut dizilerinin çalıştırılması gerektiğini belirtmek için / postrollback anahtarıyla birlikte kullanılacak yeni / postrollbackcontext parametresi "xxx" ekliyor:

- Postrollback komut dosyalarını sistem bağlamında çalıştırmak için

- setup.exe / postrollback c: \ Fabrikam \ setuprollback.cmd / postrollbackcontext sistemi

- Oturum açma ilk kullanıcısıyla / postrollback komut dosyalarını çalıştırmak için yönetici ayrıcalıkları (yönetici bağlamı) var

- setup.exe / postrollback c: \ Fabrikam \ setuprollback.cmd / postrollbackcontext admin

Windows Konteynerleri

Docker for Windows kullanıcıları, sunucu çekirdeği ve nano sunucusundan gelen Windows konteyneri görüntülerini sürekli sınama ve yorum yapmak için Docker Hub'a aktarıyorlar.

Bu yapı için bilinen tüm düzeltmeleri ve sorunları kontrol etmek için [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] tıklayın

-

20.03.2018, 19:03 #18

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]

Windows Defender yazılımı da bu sürümde güncellenerek Windows Security adını alıyor.

Microsoft, spring creators update olarak isimlendirdiği yeni büyük güncellemesi için Insider sürümlerini güncellemeye devam ediyor. Yeni Redstone 4 Insider Preview 17093 sürümü çok sayıda yenilik getiriyor.

Güncellemeyle birlikte Oyun Çubuğu kısmında temalar dahil olmak üzere bazı geliştirmeler yapılıyor. Hata tanılama kısmı yenilenirken, kullanıcılar bundan böyle istedikleri takdirde gönderilen hata verilerini Microsoft sunucularından silebilecekler.

17093 sürümü, grafik ayarlarında da yenilikler sağlıyor. Çoklu GPUya sahip bilgisayarlar için ekstra ayar seçenekleri sunan yeni sürüm, HDR video ayarları için de yeni bir menüye sahip. Ayrıca Windows 10 S kullanıcıları, Authenticator uygulaması aracılığıyla bilgisayarlarına şifresiz giriş yapabilecekler.

Windows 10un Gözle Denetim özelliğinin yanı sıra, güvenlik bileşeni Windows Defender, yenilenerek Windows Security adını aldı. Edge tarayıcısının tam ekran modu iyileştirildi ve yazdırma işlevi elden geçirildi. Bluetooth cihazların bağlantısı, tek fare tıklamasıyla gerçekleştirilebilir hale getirildi.

Yeni sürüm, hızlı döngüdeki Windows 10 Insider kullanıcıları için yayınlandı. Diğer taraftan Microsoftun bir sonraki Redstone 5 güncellemesi için çalışmalara şimdiden başladığı söyleniyor.

-

21.03.2018, 21:17 #19

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Bugün, Windows Server 2019 Uzun Süreli Hizmet Kanalı (LTSC) sürümünün, hem 18 hem de Windows Server sürümlerinde Sunucu Çekirdeğinin yanı sıra Sunucu Çekirdeğini içeren ilk yapısını ve bir sonraki Windows'un ilk yapısını yayınlamayı memnuniyetle karşılıyoruz. Sunucu Yarı Yıllık Kanal sürümü.

Windows Server 2019'daki Yenilikler Insider Preview Build 17623

Her önizleme sürümü için, bir göz atmanızı ve bize geri bildirim sağlamanızı istediğimiz bir odak alanı sunacağız. Sürümdeki herhangi bir işlevselliği denemenizi öneririz ve geri bildiriminizi memnuniyetle karşılıyoruz.

Her önizleme için doğrulama: Her bir önizleme sürümünde denemenizi ve sorunları bildirmenizi istediğimiz iki ana alan vardır:

- Yerinde İşletim Sistemi Yükseltmesi (Windows Server 2012 R2, Windows Server 2016)

- Uygulama uyumluluğu - lütfen herhangi bir sunucu rolü veya uygulama çalışmayı durdurursa veya kullanıldığında işlevini yerine getiremezse bize bildirin.

Kümelerinizi Küme Setleriyle Genişletme

âKüme Setleriâ, bu Önizleme sürümündeki küme düğüm sayısının, büyüklük sırasına göre tek bir SDDC (Yazılım Tanımlı Veri Merkezi) bulutunda artmasını sağlayan yeni bulut ölçeklendirme teknolojisidir. Küme Kümesi, birden çok Yük Devretme Kümesi'nin gevşek şekilde bağlanmış bir gruplandırmasıdır: hesaplama, depolama veya hiper yakınsama. Küme Setleri teknolojisi, bir kümelenme kümesindeki üye kümeleri arasında sanal makine akışkanlığını ve sanal makine akışkanlığını destekleyen âkümedekiâ birleşik depolama ad alanını etkinleştirir. Üye kümelerdeki mevcut Yük Devretme Kümesi yönetimi deneyimlerini korurken, bir Küme Kümesi örneği ek olarak, kümedeki Küme Kümesinin yaşam döngüsü yönetimi etrafında anahtar kullanım durumları sunar.

Windows Defender Gelişmiş Tehdit Koruması

Bu önizlemede mevcut olan, derin platform sensörleri ve yanıt eylemleri sağlayarak, ek adli verilerin uzaktan toplanması, kötü amaçlı dosyaların düzeltilmesi, kötü amaçlı yazılımların sonlandırılması gibi olaylara yanıt olarak ele geçirilen makinelerde harekete geçmek için bellek ve çekirdek düzeyindeki saldırgan etkinliklerine ve yeteneklerine yönelik görünürlüğe olanak sağlıyoruz. süreçler vb

Windows Defender ATP'yi kullanıyorsanız - en son Windows Server önizleme yapısını yükleyerek ve Windows Defender ATP'ye yükleyerek bu özellikleri önizleyin.

Aksi halde

- Windows Defender ATP denemesine [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] kaydolun

Windows Defender ATP Exploit Muhafızı

Windows Defender ATP Exploit Guard, yeni bir ana bilgisayar saldırı önleme yetenekleri setidir. Windows Defender Exploit Guard'ın dört bileşeni, aygıtları çok çeşitli saldırı vektörlerine karşı kilitlemek ve kötü amaçlı yazılım saldırılarında yaygın olarak kullanılan davranışları engellemek için tasarlanırken, işletmelerin güvenlik risklerini ve üretkenlik gereksinimlerini dengelemelerini sağlar.

- [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] : İşletmelerin zararlı yazılımları (örn. Office Docs), komut dosyalarını, yanlamasına hareketleri, fidye yazılım davranışlarını ve e-posta tabanlı tehditleri engelleyerek, kötü amaçlı yazılımların makineye girmesini engellemek için etkinleştirebildiği kontroller kümesi.

- [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] : Aygıt üzerindeki herhangi bir giden işlemi Windows Defender SmartScreen aracılığıyla güvenilmeyen ana bilgisayarlara / IP'ye engelleyerek uç noktaya web tabanlı tehditlere karşı [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]

- [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] : Güvenilmeyen süreçlerin korunan klasörlerinize erişmesini engelleyerek hassas verileri ransomware'ten korur.

- Yararlanma [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] : Sisteminizi ve uygulamalarınızı korumak için kolayca yapılandırılabilen bir dizi güvenlik açığından etkilenen azaltma (EMET yerine).

Windows Server'da varsayılan bir Exploit Guard ilkesi dağıtmak için aşağıdaki cmdlet'leri çalıştırabilirsiniz:

Kod:1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31Set-MpPreference -EnableControlledFolderAccess Enabled Set-MpPreference -EnableNetworkProtection Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids 75668C1F-73B5-4CF0-BB93-3ECF5CB7CC84 -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids 3B576869-A4EC-4529-8536-B80A7769E899 -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids D4F940AB-401B-4EfC-AADC-AD5F3C50688A -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids D3E037E1-3EB8-44C8-A917-57927947596D -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids 5BEB7EFE-FD9A-4556-801D-275E5FFC04CC -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids BE9BA2D9-53EA-4CDC-84E5-9B1EEEE46550 -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids 92E97FA1-2EDF-4476-BDD6-9DD0B4DDDC7B -AttackSurfaceReductionRules_Actions Enabled Add-MpPreference -AttackSurfaceReductionRules_Ids D1E49AAC-8F56-4280-B9BA-993A6D77406C -AttackSurfaceReductionRules_Actions Disabled Add-MpPreference -AttackSurfaceReductionRules_Ids 01443614-cd74-433a-b99e-2ecdc07bfc25 -AttackSurfaceReductionRules_Actions Enabled $url = '<a href="[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]">[Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız]>' Invoke-WebRequest $url -OutFile ProcessMitigation.xml Write-Host "Enabling Exploit Protection" Set-ProcessMitigation -PolicyFilePath ProcessMitigation.xml Yük Devretme Kümesi, NTLM kimlik doğrulamasının kullanımını kaldırıyorWindows Server Yük Devretme Kümeleri artık Kerberos ve sertifika tabanlı kimlik doğrulamayı kullanarak NTLM kimlik doğrulamasını kullanmamaktadır. Bu güvenlik geliştirmesinden yararlanmak için kullanıcı veya dağıtım araçları tarafından gerekli hiçbir değişiklik yoktur. Ayrıca, NTLM'nin devre dışı bırakıldığı ortamlarda yük devretme kümelerinin de dağıtılmasına izin verir. [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] Korumalı sanal makineler: Çevrimdışı mod, Alternatif HGS, VMConnect ve Korumalı Linux desteğiArtık, Host Guardian Service'e (HGS) kesintili bağlantıya maruz kalan Hyper-V ana bilgisayarlarında [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] çalıştırabilirsiniz . Fallback HGS, Hyper-V'nin birincil HGS sunucusuna erişemediğini denemek için ikinci bir URL seti yapılandırmanıza izin verir. Bunun bir şube ofis senaryosunda nasıl kullanılabileceğini görmek [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] . [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] , korumalı VM'ler için yüksek kullanılabilirlik vaadini bir adım ileriye taşır ve ana makinenin birincil ve yedek HGS'lerine erişilemediği sürece bile korumalı bir VM başlatmaya devam etmenizi sağlar: 1) VM, başarıyla başlatıldı. Bu ana makinede en az bir kez ve 2) ana bilgisayarın güvenlik yapılandırması o zamandan beri değişmedi. Çevrimdışı modunu etkinleştirmek için, Host Guardian Service üzerinde aşağıdaki PowerShell cmdlet'ini çalıştırın: Set-HgsKeyProtectionConfiguration AllowKeyMaterialCaching. Ayrıca, VMConnect Gelişmiş Oturum Modu ve PowerShell Direct için destek sağlayarak korumalı sanal makinelerinizi gidermeyi daha da kolaylaştırdık. Bu araçlar özellikle VM'nize ağ bağlantısı kaybettiyseniz ve erişimi geri yüklemek için yapılandırmasını güncellemeniz gerektiğinde kullanışlıdır. VMConnect ve PowerShell Direct, otomatik olarak Hyper-V ana bilgisayarında 17040 veya daha sonraki bir sürümü çalıştıran korumalı VM'ler için kullanılabilir hale gelir. Son olarak, karma işletim sistemi ortamları çalıştıran müşteriler için, artık Ubuntu, Red Hat Enterprise Linux ve SUSE Linux Enterprise Server'ı korumalı sanal makinelerde çalıştırmayı destekliyoruz. [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] ve Geri Bildirim Merkezinde görüşlerinizi bize gönderin. SDN içinde Şifreli AğBir VM ana bilgisayarından çıkan ağ trafiği, fiziksel kumaşa erişimi olan herhangi biri tarafından silinebilir ve / veya manipüle edilebilir. Korumalı VM'ler VM verilerini hırsızlıktan ve manipülasyondan korurken, bir VM'ye gelen ve ağdaki ağ trafiği için benzer koruma gereklidir. Kiracı IPSEC gibi korumayı kurabilirken, yapılandırma karmaşıklığı ve heterojen ortamlar nedeniyle bu durum zordur. Şifreli Ağlar, uçtan uca şifrelemeyi yönetmek için Ağ Denetleyicisini kullanarak DTLS tabanlı şifrelemeyi yapılandırmayı kolaylaştıran ve ana bilgisayarlar arasındaki ağ ve ağ aygıtları arasında dolaşırken verileri koruyan bir özelliktir. Yönetici tarafından yapılandırılır. alt ağ tabanlı. Bu, VM alt ağındaki VM'nin VM trafiğini, ana bilgisayardan ayrılırken otomatik olarak şifrelenmesini ve tel üzerindeki trafiğin rahatsız edilmesini ve manipüle edilmesini önler. Bu, VM'lerin kendisinde herhangi bir yapılandırma değişikliği gerektirmeden yapılır. [Değerli Ziyaretci, linki görmeniz icin bu mesaja cevap yazmanız gerekiyorÜye olmak icin burayı tıklayınız] ve Geri Bildirim Merkezinde görüşlerinizi bize gönderin.

-

27.03.2018, 14:15 #20

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Cevap: [Windows 10] Windows 10 güncelleştirmelerindeki yenilikler

Windows 10'a yeni büyük güncelleme Nisan ayında bazen ulaşması gerekir ve burada işletim sistemi kazanacağını hemen tüm haber ile bir süper kısa var ... yanındadır.

Windows Kabuğu

- Akıcı Tasarımın Reveal etkisi düzeltilecek

- Fluent Design'ın Akrilik ve Reveal etkileri, Shell'in daha fazla bölgesinde görüntülenecektir.

- Başlat menüsü artık Akıcı Tasarımın dinamik bloklarda ve uygulama listesinde "Reveal" etkilerini gösterecektir.

- Tümünü temizle, genişletin, daraltın ve Eylem Merkezi'nde daha fazlasını görün, seçilen vurgulanan rengi kullanır.

- Eylem Merkezindeki tüm bildirimleri reddetmek için iki parmağınızla hareket edebilirsiniz.

- Windows, giriş sayfasından hesabınızı seçerken özel kilit ekranınızı gösterecektir.

- Görev çubuğundaki takvim ekranı vahiy efektlerini gösterecektir (Reveal)

- Görev çubuğuna sabitlenmiş kişiler bloklar yerine bağlı uygulamaların bir listesini gösterir.

- Görev çubuğunda akrilik bulanıklık etkisi olacaktır.

- Şimdi, Eylem Merkezi bildirimleri Fluent Design'ın Reveal'i gibi efektler gösterecektir.

- Eylem Merkezindeki "tümünü temizle" metni, "tüm bildirimleri temizle" ifadesini kullanacaktır.

- Yakın Paylaşım içerik paylaşımı kullanıcı arayüzünde olacak ve yakındaki cihazlar arasında çeşitli dosyaları paylaşmanıza izin verecektir.

- Bir Canlı Çini üzerine sağ tıklamak size uygulama ayarlarına doğru atlama seçeneğini sunar.

- Görev görünümünde, son 30 gün içinde açtığınız uygulamalara geri dönüp devam etmenizi sağlayan Zaman Çizgisi bulunur.

- Sanal masaüstleri, görev çubuğunun kullanıcı arayüzünün en üstüne taşınacak.

- Pil Tasarrufu modunda Fluent Design'ın etkileri devre dışı bırakılacaktır.

- İnsanlarım Hub, Reveal ve Akrilik efektleri içerecek.

- Sabit kişileri görev çubuğunda yeniden konumlandırmak için sürükleyebilirsiniz.

- Kişileri Görev Çubuğu ve Kişiler Merkezi arasında sürükleyebileceksiniz.

- Sessiz Saatler, Focus Assist olarak yeniden adlandırılacak ve yeni özellikler ile güncellenecektir.

- Belgeler ve resimler varsayılan olarak Başlat Menüsünün Burger menüsünde listelenecektir.

- Windows Hello desteğine sahip cihazlarda, kullanıcılar doğrudan giriş ekranından Hello'i yapılandırabilir.

- Xbox Gamebar, Fluent Design efektleriyle yeni bir UI ile güncellenecektir.

- Windows 10 S kullanıcıları PC'ye giriş yapmak için Microsoft Authenticator uygulamasını kullanabilir.

- Göz Kontrolü, kenar çubuğunda daha fazla işlevle güncellenecektir.

Microsoft Edge

â

- Sesi belirli bir sekmeden kapatabilirsiniz.

- Edge, ücretsiz EPUB kitaplarını kaydetme yeteneğini kazanacaktır.

- Edge, tercih edilen bilgileri adres ve ilgili formlarda otomatik olarak doldurma seçeneğini destekleyecektir.

- Edge kullanıcı arayüzü, Fluent Design ifşa efektleri ve daha belirgin bir akrilik başlık çubuğu ile geliştirilmiş bir kullanıcı UI'sı içerecektir.

- EPUB ve PDF yer işareti kullanıcı arayüzü güncellenecektir.

- Kitap ve PDF okuyucu, yeni koyu ve açık temalar dahil olmak üzere yeni bir kullanıcı arayüzü ile güncellenecektir.

- Kitaplarda ve PDF belgelerindeki ilerlemenin okunması cihazlarla daha hızlı hareket edecektir.

- Edge, PWA (ilerici web uygulaması) için daha fazla optimizasyon sağlayacak Edge kapalı olduğunda bile sitelerin bildirimleri göndermesine ve arka planda güncellenmesine olanak veren Hizmet Çalışanlarını destekleyecektir.

- Hub yeni bir burger menüsü ve daha büyük bir kayar panel ile yeniden tasarlanacak.

- Yer imleri çubuğu otomatik olarak Başlat veya Yeni sekme sayfalarında ve diğer web tarayıcılarında görüntülenecektir.

- InPrivate gözatma etkinleştirildiğinde uzantılar kullanılabilir.

- Edge DevTools panelini dikey olarak takabilirsiniz.

Cortana

- Cortana'nın artık Cortana ile cihazlarda senkronize olan listeler oluşturmanızı sağlayan yeni bir Listeler / Koleksiyonlar uygulaması olacak.

- Cortana'nın proaktif içeriği de Eylem Merkezi'nde görünecek

- Cortana, bıraktığınız yerden alabileceğiniz uygulamalarla ilgili sizi uyararak artık daha iyi.

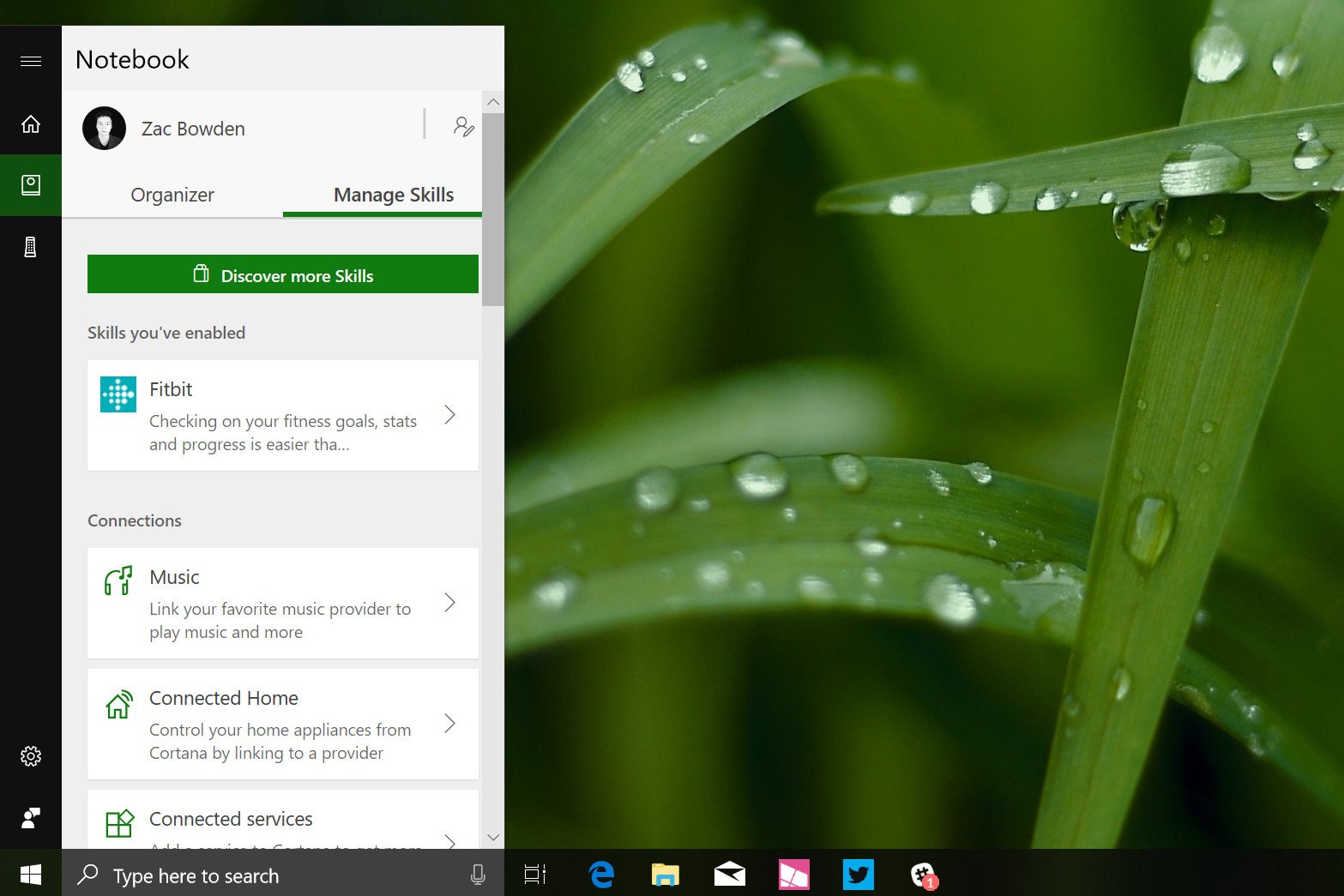

- Cortana, Not Defterinize yeni bir Kullanıcı Arayüzü tanıtacak, bu da Beceriler, Listeler ve daha fazlası gibi daha iyi şeyleri tanıtacak.

- Kullanıcının profil resmi Cortana'nın hamburger menüsünde gösterilecek.

Giriş iyileştirmeleri

- Dokunmatik tuş takımı Fluent Design'dan dokunur.

- Fiziksel klavye kullanıcıları, ekranda bir metin giriş özelliğini etkinleştirme seçeneğine sahip olacak.

- Büyük sanal klavye artık yazı formlarını destekleyecektir.

- Kalem yerleştirme alanında bir kalemle yazarken yeni hareketler bulunacaktır.

- İfadeler panelini kullanırken birden fazla ifade girebilirsiniz.

- El yazısı panelinde kullanılan yazı tipini değiştirebilirsiniz.

- Emoji paneli daha fazla dili destekleyecektir.

- Dijital kalem kullanıcıları, bir metin alanı seçtiğinizde otomatik olarak görünecek bir el yazısı paneli göreceklerdir.

- Bazı emojiler yeni bir görünümle güncellenecektir.

Ayarlar ve çeşitli

- Fluent Design'ın Reveal ve Akrilik efektleri ile yeni bir tasarım yapılacaktır.

- Başlangıç ââuygulamalarını Ayarlar'da yapılandırabilirsiniz.

- Erişim Kolaylığı alanında bir renk tekerleği olacaktır.

- Erişim kolaylığı, kenar çubuğunda alt kategorilere ayrılacak ve yeniden düzenlenecektir.

- Ayarlar uygulamasında ses ayarları bulunacaktır.

- Depolama Sense disk temizleme ayarlarını ve işlevlerini içerecektir.

- Yazı tipi ayarları Ayarlar'da kullanılabilir.

- Kullanıcılar, indirme bant genişliğini güncel güncellemelere sınırlandırabilecektir.

- Zaman Çizelgesi'nde hangi verilerin saklandığını yönetebilirsiniz.

- HDR monitörü kullanırken parlak SDR içeriğinin miktarını ayarlayabilirsiniz.

- Windows Update, bekleyen bir güncelleme olduğunda sistem tepsisine bir güncelleme simgesi yerleştirecektir.

- Görev çubuğuna sabitlenebilecek kişi sayısını 10'a kadar özelleştirebilirsiniz.

- Kullanıcılar kilit ekrandan yerel hesapları kurtarabilecekler.

- Yazı tipleri, ekran, ses ve daha fazlası gibi daha fazla kontrol paneli öğesi Ayarlar'a taşınacaktır.

- Ayarlar altında bulunan yeni bir klavye alanı olacak.

- Dil paketleri Microsoft Mağazası'ndan sunulacak ve yeni bir kurulum kullanıcı arayüzü sunacak.

- HomeGroup kaldırılacak.

- Focus Assit (eski Sessiz Saatler) etkinken hangi uygulamaların bildirimleri gönderebileceğini özelleştirebilir ve otomatik olarak açılıp kapanması için bir zaman planlayabilirsiniz.

- Bazı Bluetooth çevre birimleri artık tek bir tıklama ile eşleştirilebilir.

- Windows Update, son iki saat içinde bir güncelleme olduğunda, AC gücünün çalıştığı bir PC'nin askıya alınmasını engeller.

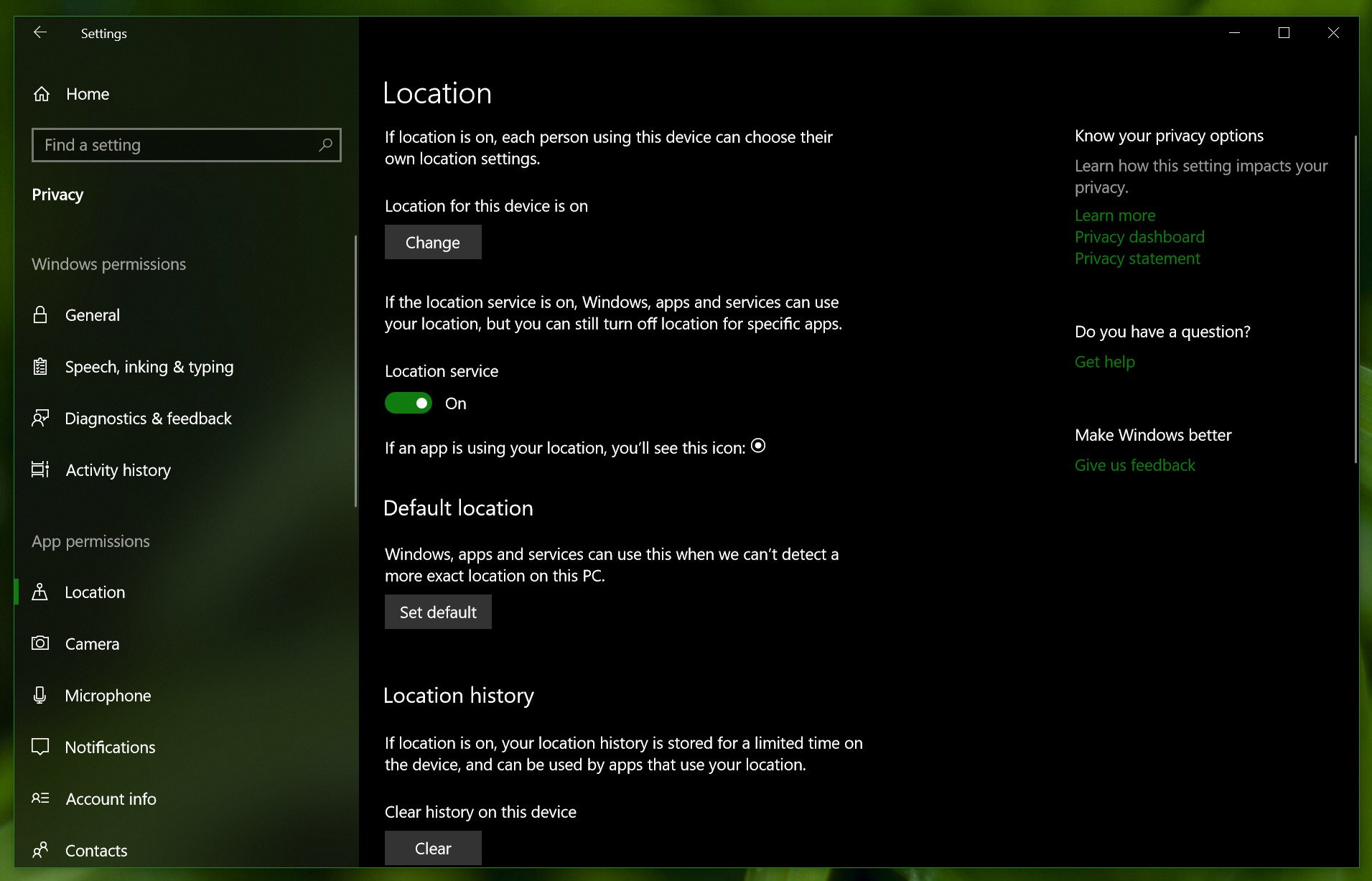

- Cihaz kurulumu sırasında yeni bir gizlilik ayarları sayfası görünecektir.

- Windows Defender Application Guard, performans iyileştirmeleri ve ana bilgisayara dosya indirme yeteneği gibi yeni değişiklikler getirecektir.

- HEIF dosya formatı şimdi desteklenecek.

Windows 10

Benzer Konular

-

[Windows 7] Latest Windows 7 Codecs Package

Von usta_399 im Forum Windows 98, NT, XP, Vista, Win7, Win8, Win10Cevaplar: 55Son Mesaj: 14.01.2020, 07:16 -

[Windows 10] Windows 10 Version 1709 04 (KB4093112) Güncelleme Hatası

Von usta_399 im Forum Windows 98, NT, XP, Vista, Win7, Win8, Win10Cevaplar: 0Son Mesaj: 25.05.2018, 13:49 -

[Windows 10] Windows 10 Version 1803 Güncelleme Hatası 0x800706be

Von usta_399 im Forum Windows 98, NT, XP, Vista, Win7, Win8, Win10Cevaplar: 0Son Mesaj: 25.05.2018, 13:45 -

Windows 10 Redstone için Windows Insider Sürüm versionu

Von usta_399 im Forum Windows 98, NT, XP, Vista, Win7, Win8, Win10Cevaplar: 8Son Mesaj: 10.04.2017, 17:52 -

[Windows 10] Windows 10 Creators Güncellemesi İle Gelen Yenilikler ve güncelleme

Von usta_399 im Forum Windows 98, NT, XP, Vista, Win7, Win8, Win10Cevaplar: 0Son Mesaj: 2.04.2017, 20:08

:

:

Alıntı

Alıntı

Paylaş